3.2. Anwendungsstruktur

3.2.1. Funktionsweise

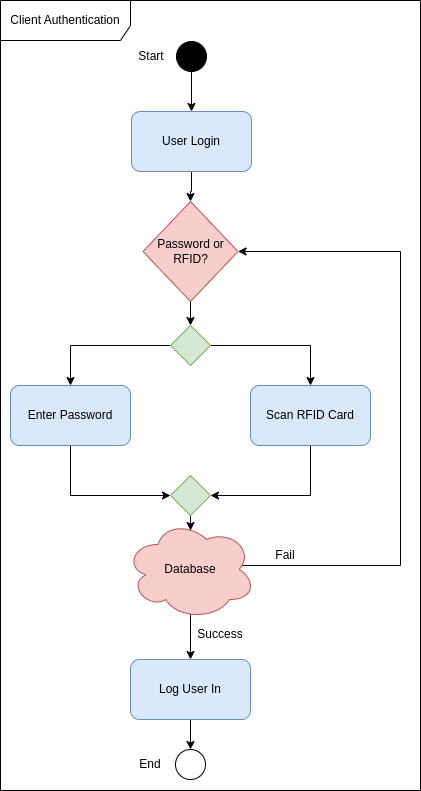

Die Funktionsweise der Anwendung wird durch folgendes Aktivitätsdiagramm beschrieben:

Demnach wird einem Nutzer zuerst ein Login angeboten. In diesem Login wählt er dann die Loginmöglichkeit, entweder mit einem zuvor festgelegten Passwort oder mit einem zuvor auf einer RFID Karte gespeicherten Geheimniss. Je nach Wahl wird der Nutzer aufgefordert sein Passwort einzugeben oder seine RFID Karte scannen zu lassen. Die eingegebene Information wird mit der einer Datenbank abgeglichen. Bei Erfolg mit der gewählten Möglichkeit wird der Nutzer eingeloggt. Bei Misserfolg wird der Nutzer zur Wahl der Loginmöglichkeit zurückgesetzt.

3.2.2. Komponenten

Die Anwendung besteht aus jeweils einer Datenbank zur Speicherung der Nutzerdaten. Beide Clients (ein Web Client und ein Swift Client) haben Ihre eigene, unabhängige Implementierung.

Während der Web Client die UID der Proximity Integrated Circuit Card (PICC) verwendet, liest der Swift Client den Inhalt der Karte. Das gibt dem Swift Client die dynamischere Lösung.